CISベンチマークは、情報セキュリティの標準化を推進する非営利団体CISが提供する、システムやソフトウェアのセキュリティ設定に関する推奨事項をまとめたものです。本記事では、CISベンチマークの概要から、導入の必要性、具体的な活用方法、注意点までを詳しく解説します。

この記事でわかること

① CISベンチマークの概要

② CISベンチマークが注目される背景

③ CISベンチマークの導入メリット

④ CISベンチマークを実装するためのステップ

CISベンチマークとは?

CIS ベンチマークの定義と概要

CISベンチマークとは、Center for Internet Security(CIS)が提供する、システムやネットワークのセキュリティ設定に関するベストプラクティス集です。これは、システムやソフトウェアの安全な構成を定義する詳細なガイドラインであり、組織が効果的にセキュリティリスクを管理するための包括的な指針となっています。世界中の専門家や研究者によって継続的に更新され、最新のセキュリティ脅威に対応できる実践的な推奨事項を提供しています。

CIS(Center for Internet Security)とは何か

CISは、非営利団体として2000年に設立されたセキュリティ推進組織です。CISの主な活動は、サイバーセキュリティの防御能力を向上させるために、政府機関、企業、学術機関と連携しながら、セキュリティに関するベストプラクティスやリソースを開発・提供しています。また、CISベンチマーク以外にも、CIS Controls※1やCIS Hardened Images※2など、様々なセキュリティリソースを提供しています。

※1 CIS Controlsとは

サイバーセキュリティ対策の優先順位付けされたベストプラクティス集。CIS Benchmarksは、このCIS Controlsで示された対策を実現するための、製品やサービスごとの具体的な設定基準を提供する。Controlsが対策の指針を示し、Benchmarksが具体的な実装方法を示す関係にある。

※2 CIS Hardened Imagesとは

CIS Benchmarksで定められたセキュリティの推奨設定をOSにあらかじめ適用した仮想マシンイメージ

ベンチマークが対応するプラットフォーム

CISベンチマークは、幅広いITインフラストラクチャーをカバーしています。主要なクラウドプラットフォーム(AWS、Microsoft Azure、Google Cloud)、オペレーティングシステム(Windows Server、Linux、macOS)、データベース(Oracle Database、MySQL)、ネットワーク機器(Cisco)など、多岐にわたるテクノロジーに対応しています。

CIS Benchmarks レベルとは?

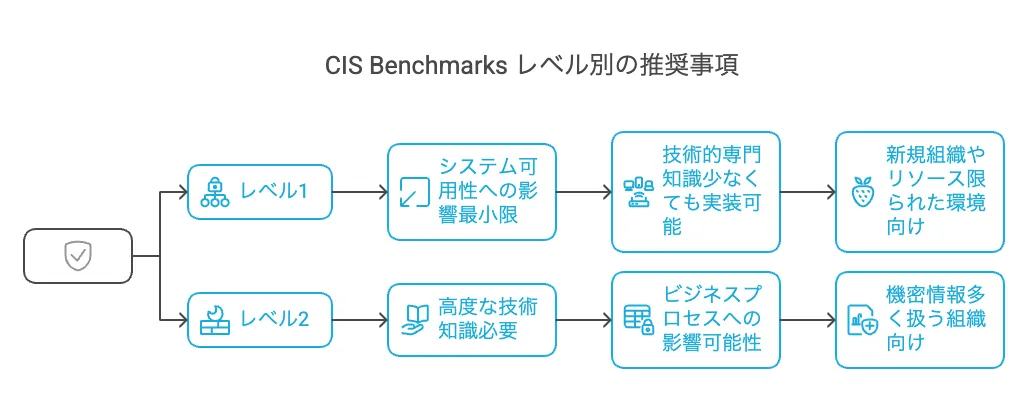

CIS Benchmarksでは、セキュリティ対策の実装難易度と重要性に基づいて、推奨事項を2つのレベルに分類しています。

レベル1

システムの可用性への影響が最小限でありながら、重要なセキュリティ基盤を構築できる推奨設定です。技術的な専門知識が比較的少なくても実装可能で、多くの組織にとって「必須」と考えられる基本的な防御策を提供します。新たにセキュリティ対策を始める組織や、リソースが限られた環境に最適です。

レベル2

より高度なセキュリティ体制を目指す組織向けの推奨設定です。実装にはより深い技術知識が必要で、場合によってはビジネスプロセスへの影響を伴うこともあります。機密情報を多く扱う組織や、高いセキュリティ要件が求められる業界(金融、医療、政府機関など)に適しています。

米国政府の要件に特化したSTIGプロファイル

STIGプロファイルとは、米国国防情報システム局(DISA)が開発した「Security Technical Implementation Guide (STIG)」をベースとしたCIS Benchmarksの特別プロファイルです。米国政府機関や軍事施設、政府請負業者など、連邦政府との取引に関わる組織のために特別に設計されています。標準のCIS Benchmarksよりも厳格で、米国連邦政府のセキュリティ規制や法的要件に完全に準拠するための具体的な設定を提供します。

特徴的なのは、FedRAMP、FISMA、CMMC(サイバーセキュリティ成熟度モデル認証)などの米国政府固有の厳格なコンプライアンス要件に焦点を当てている点です。STIGプロファイルは、国家安全保障に関わるシステムを保護するために、より高いセキュリティレベルを要求し、選択の余地が少なく、多くの設定が強制的な性質を持ちます。

なぜ今CIS ベンチマークが重要なのか

セキュリティ脅威の進化と対策の必要性

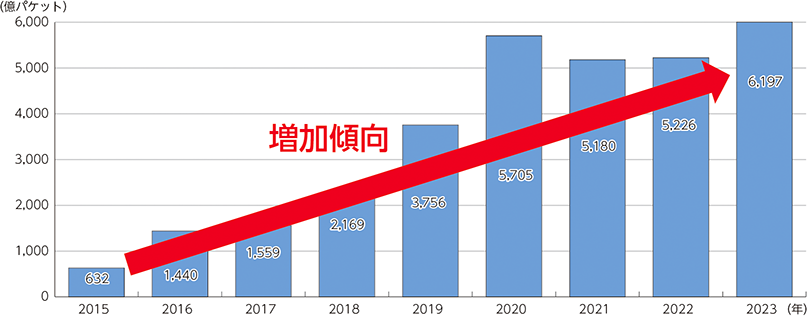

国立研究開発法人情報通信研究機構(NICT)によると、2023年のサイバー攻撃の総観測パケット数は2015年と比較して約10倍にまで跳ね上がっています※3。この調査などからもわかるように、サイバー攻撃の脅威は日々増大しています。

加えて、従来の対策では十分に防御できない高度な攻撃手法による脅威が次々と出現する中、CISベンチマークは組織に体系的で包括的なセキュリティ対策の枠組みを提供しています。それらは、単なる推奨事項ではなく、実践的で具体的な設定ガイドラインにより、最新の脅威に対抗できるセキュリティ体制を構築できます。

※3 参照:総務省 - サイバーセキュリティの現状

コンプライアンス要件との関連性

多くの業界規制や法的要件は、情報セキュリティに関する厳格な基準を設けています。例えば、金融業界ではPCIDSS、医療業界ではHIPAA、ヨーロッパではGDPRなどが挙げられます。CISベンチマークはこのような法的要件に対応しているため、組織が法的コンプライアンスを満たすための重要な指針となります。

サイバーセキュリティフレームワークにおける位置づけ

CISベンチマークは、サイバーセキュリティリスク管理におけるベストプラクティスとして広く認識されており、CIS Controlsは、サイバー攻撃に関する実践的な知識が豊富に蓄積された、最も一般的な攻撃に対して効果的な技術的対策を示すフレームワークとして評価されています。

特に、サイバーセキュリティ対策を迅速に実施したい中小規模の組織や、特定の脆弱性に迅速に対応する必要がある状況において、CIS Controlsは非常に有効です。一方、より広範なリスク管理プロセスを必要とする大企業や、複雑な規制環境に対応する組織には、NIST CSFが適している場合があります。

CIS ベンチマーク導入によるメリット

セキュリティリスクの削減

CISベンチマークの導入は、セキュリティリスクを低減させる効果をもたらします。具体的には、システム設定の標準化を通じて脆弱性を排除し、不正アクセスやデータ漏洩を効果的に防ぐことが可能です。例えば、未使用ポートの無効化、不要なアプリケーションの削除、管理者権限の適切な制限といった具体的な対策を実行できます。

さらに、レベル1、2のプロファイルを使い分けることで、システムへの侵入経路を最小化し、機密性の高いデータも確実に保護します。加えて、CIS Hardened Imagesは、潜在的な弱点を制限し、不正アクセスやDoS攻撃といったサイバー脅威からの保護を強化します。また、CIS Controlsと連携することで、未許可デバイスのアクセスを遮断し、攻撃者が脆弱な端末を踏み台としてネットワークに侵入するリスクを最小限に抑えます。

監査対応の効率化と証明能力の向上(コンプライアンス要件への適合)

CISベンチマークは、監査対応の効率化と証明能力の向上に大きく貢献します。 多くのコンプライアンス要件(PCIDSS、HIPAA、GDPRなど)は、セキュリティ対策の実施を求めています。 CISベンチマークは、これらの要件を満たすための具体的な手段を提供するため、ベンチマークに準拠することで、監査時に必要な証拠を容易に提示できます。

例えば、CISはITシステムのスキャンとコンプライアンスレポート生成を行うCIS-CATというツールを提供しており、これにより設定不備の早期発見と是正を可能にします。

そして、クラウド環境では、Amazon InspectorやSecurity Centerのようなサービスを利用することで、一部のCISベンチマークへの準拠状況を自動的に確認できます。これにより、監査対応の工数を削減し、組織の証明能力を向上させることができます。

コスト削減と運用効率の改善

仮にセキュリティインシデントが発生した場合、その対応には多大な時間と費用がかかります。そのためインシデントが発生する前に、CISベンチマークを適用することで、インシデントの発生を未然に防ぎ、結果として対応コストを削減できます。

加えて、CISベンチマーク自体は無料で利用可能なため、セキュリティ対策の知識やノウハウを外部から購入するコストを抑えることができます。さらに、CISベンチマークへの準拠により標準化された設定は、管理とメンテナンスが容易であり、運用コストを削減できます。

セキュリティ成熟度の可視化

CISベンチマークは、様々なIT製品やサービスに対する具体的なセキュリティ設定の基準を示すため、組織のシステムがどの程度安全に構成されているかを客観的に評価できます。例えば、CIS-CAT Proのようなツールを使用すれば、システムがCISベンチマークにどの程度準拠しているかを自動的に評価し、レポートを生成できます。これにより、現状のセキュリティレベルを数値化し、具体的な改善点を特定することができます。

また、定期的な評価を実施することで、セキュリティ対策の進捗状況を可視化し、組織のセキュリティ成熟度が段階的に向上しているかを確認できます。AWS Security Hubなども、AWS環境におけるCISベンチマークの準拠状況を継続的に監視し、可視化する機能を提供します。このように、CISベンチマークは、組織が自身のセキュリティ体制を理解し、改善するための明確な指標となります。

AWSにおけるCISベンチマークの活用

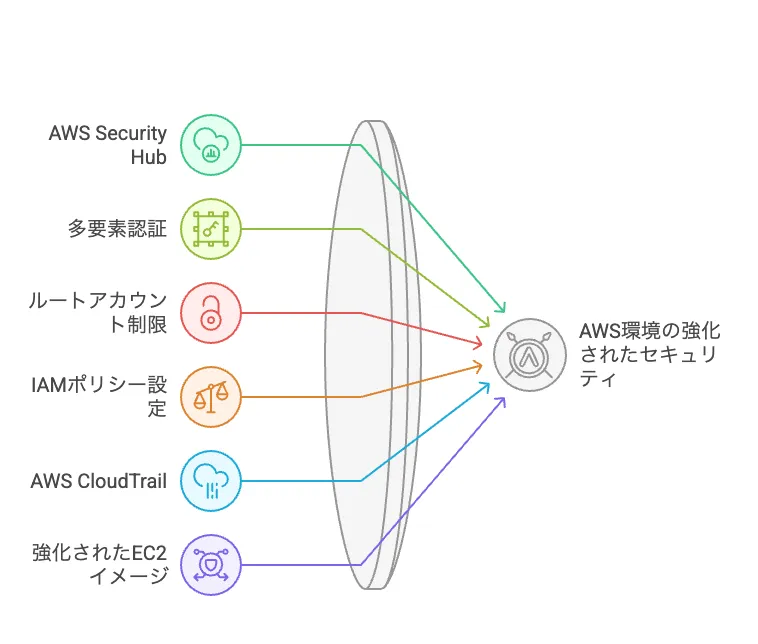

まず前述した、AWS Security Hubは、組織のアカウントやリソース全体のセキュリティ状況を一元的に管理できるサービスであり、CISベンチマークやPCI DSSなどの業界標準に基づいて、セキュリティチェックを自動的に実行します。

加えて、推奨される具体的な設定としては、多要素認証(MFA)の有効化、ルートアカウントの制限、90日以上使用されていない認証情報の無効化、パスワードの複雑化、IAMポリシーの適切な設定などが挙げられます。

さらに、AWS CloudTrailの有効化、KMS(Key Management Service)カスタマーマスターキー(CMK)のローテーションの有効化、VPCフローログやセキュリティグループの設定確認なども重要な対策となります。

そして、AWS Marketplaceでは、CISベンチマークに準拠するように強化されたEC2イメージも提供されており 、これを利用することで、セキュリティが強化されたインスタンスを迅速に展開できます。

CIS ベンチマーク実装のステップ

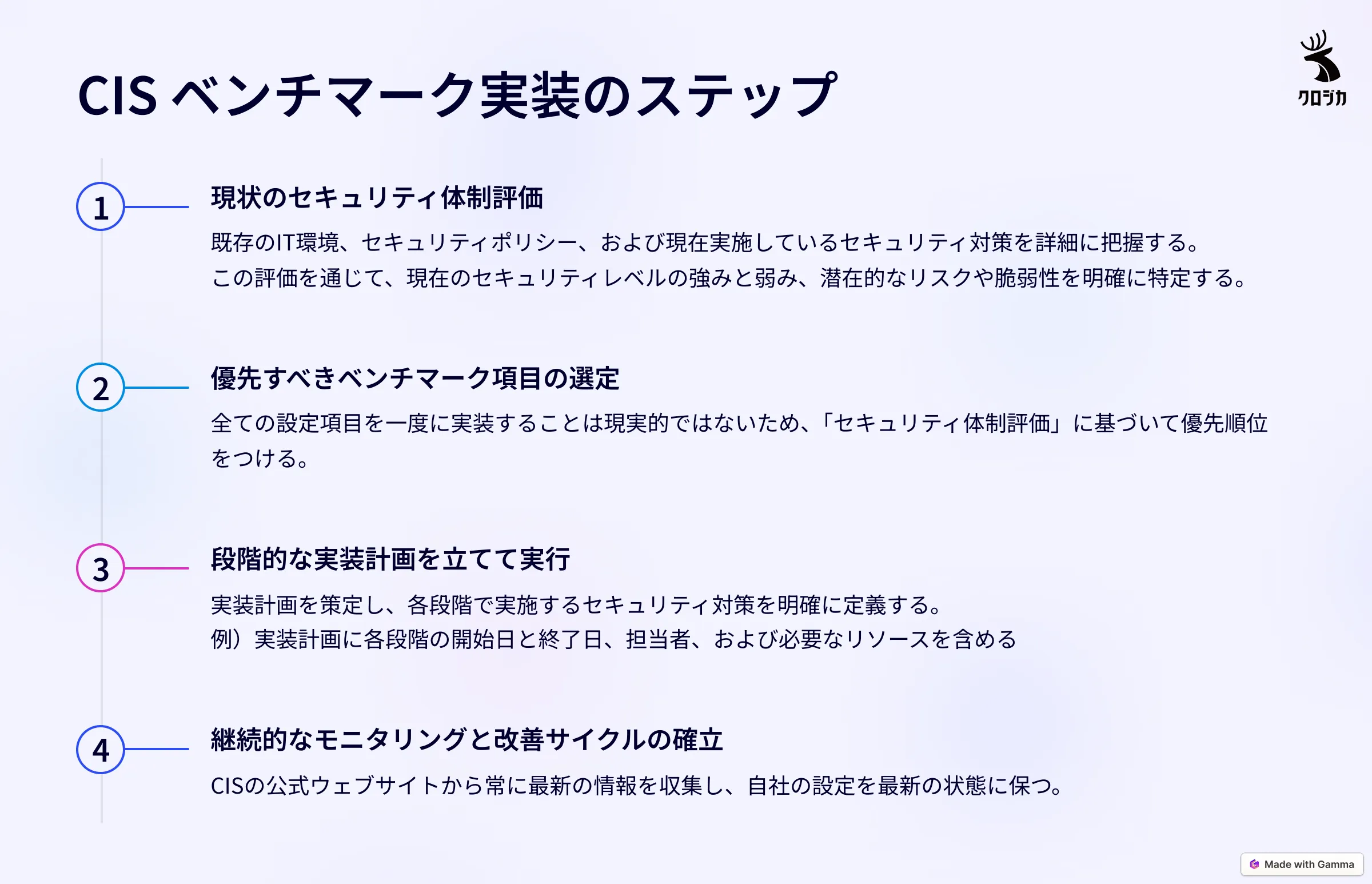

現状のセキュリティ体制評価

CISベンチマークを実装する最初のステップは、現状のセキュリティ体制を評価することです。このステップでは、組織の既存のIT環境、セキュリティポリシー、および現在実施しているセキュリティ対策を詳細に把握します。

具体的には、組織内で運用されているオペレーティングシステム、クラウドサービス(AWSなど)、ネットワーク機器、アプリケーションなどを洗い出し、それぞれのセキュリティ設定状況を確認します。また、CIS Controlsのようなセキュリティベストプラクティスがどの程度実施されているか、脆弱性管理やアクセス管理の状況、ログ監視体制なども評価の対象となります。

この評価を通じて、現在のセキュリティレベルの強みと弱み、潜在的なリスクや脆弱性を明確に特定します。また、適用すべきCISベンチマークの範囲(どの製品やサービスが対象となるか)や、優先的に対策を実施すべき領域を決定するための重要な判断材料となります。

優先すべきベンチマーク項目の選定

全ての設定項目を一度に実装することは現実的ではないため、初めのステップである「セキュリティ体制評価」に基づいて優先順位をつけることで、効率的かつ効果的なセキュリティ強化が期待できます。具体例として優先順位の決定には、以下の要素を考慮します。

優先すべきベンチマーク項目の判断基準例

・組織が抱える最も重大なリスクへの対処

例)顧客情報を多く扱うシステムであれば、データ保護に関連する項目

・ベンチマーク項目の実装が事業運営に与える影響

例)システムの可用性、アプリケーションの互換性、運用コストの増加、導入時のダウンタイム

・各ベンチマーク項目が、どのようなセキュリティ脅威に対して効果的なのか

例)不正アクセスからの保護、マルウェア感染の防止、内部不正対策

・組織が準拠すべき法規制や業界標準を満たしているか

例)NIST CSF、HIPAA、PCI DSSなど

・実装に必要なリソース(時間、コスト、人員)技術的な制約を鑑みて、現実的に導入可能かどうか

段階的な実装計画を立てて実行

CISベンチマークの実装は、段階的なアプローチで進めることが推奨されます。そのため、実装計画を策定し、各段階で実施するセキュリティ対策を明確に定義する必要があります。具体的には、実装計画に各段階の開始日と終了日、担当者、および必要なリソースを含める必要があります。

また、セキュリティ環境は常に変化するため、実装計画もそれに合わせて調整する必要があります。実装計画の進捗状況は、定期的に追跡し、関係者と共有する必要があります。進捗状況の追跡により、組織は実装計画が予定通りに進んでいるかどうかを確認し、問題が発生した場合は迅速に対処できます。

継続的なモニタリングと改善サイクルの確立

最後のステップは、継続的なモニタリングと改善です。CISベンチマークは、公開後もセキュリティ専門家やコミュニティからのフィードバックに基づいて定期的にバージョンアップが施されます。したがって、CISの公式ウェブサイトから常に最新の情報を収集し、自社の設定を最新の状態に保つことが、継続的なセキュリティ維持には不可欠です。

CISは、新しいベンチマークや既存のベンチマークの更新情報を毎月レポートとして配布しており、CIS Workbenchに登録することでこれらのレポートを受け取ることができます。

監修者:クロジカサーバー管理編集部

コーポレートサイト向けクラウドサーバーの構築・運用保守を行うサービス「クロジカサーバー管理」を提供。上場企業や大学、地方自治体など、セキュリティ対策を必要とするコーポレートサイトで250社以上の実績があります。当社の運用実績を踏まえたクラウドサーバー運用のノウハウをお届けします。

コーポレートサイトをクラウドでセキュアに

サーバー管理

クロジカガイドブック

- コーポレートサイト構築・運用の課題を解決

- クロジカサーバー管理の主な機能

- 導入事例

- 導入までの流れ