近年、企業や組織のウェブサイトやオンラインサービスに対する脅威として注目されているDDoS攻撃。この記事では、DDoS攻撃の基本的な仕組みから種類、実際の被害例、そして効果的な対策方法まで詳しく解説します。実務レベルで活用可能な知識を体系的に解説しますので、DDoS攻撃から貴社のビジネスを守るために、ぜひ本記事をお役立てください。

この記事でわかること

① DDoS攻撃の仕組みや目的

② DDoS攻撃の主要な種類

③ DDoS攻撃による実際の被害例

④ DDoS攻撃に有効的な対策やサービス

目次

DDoS攻撃とは?

DDoS攻撃(Distributed Denial of Service attack)とは、複数のコンピュータやネットワーク機器を悪用し、標的となるサーバーやネットワークに過剰な負荷をかけることで、Webサービスを妨害する攻撃手法です。

DDoS攻撃の基本的な仕組み

DDoS攻撃は、攻撃者が複数のコンピューターを乗っ取り、これらを「ボットネット」と呼ばれるネットワークに組み込むことから始まります。攻撃者はこのボットネットを遠隔操作し、標的となるサーバーに一斉にアクセスさせます。

通常、サーバーには同時に処理できるリクエスト数に限界があります。大量のアクセスが集中すると、サーバーのリソースが枯渇し、処理能力を超えてしまいます。その結果、サーバーは正規ユーザーからのリクエストに応答できなくなり、サービスが利用できない状態もしくは、パフォーマンスが著しく低下した状態に陥ります。

これは、1人のお客さんなら対応できるレストランも、突然100人が同時に押し寄せると対応しきれなくなるのと似ています。DDoS攻撃では、このような状況を意図的に作り出すのです。

DDoS攻撃とDoS攻撃の違い

DDoS攻撃と似た用語として「DoS攻撃」を耳にされる機会もあるのではないでしょうか。DoS攻撃(Denial of Service attack)は、単一のコンピュータから標的となるサーバーやネットワークに対して攻撃を仕掛ける手法です。

一方、DDoS攻撃は、「Distributed(分散型)」という名前が示す通り、複数のコンピュータから同時に攻撃を仕掛ける手法です。

DoS攻撃は単一の攻撃元を特定してブロックすることで比較的容易に対処できますが、DDoS攻撃は多数の攻撃元から来るため、防御が格段に難しくなります。攻撃元が地理的に分散しているため、単純にIPアドレスをブロックするだけでは対応できないのです。

DDoS攻撃の目的

DDoS攻撃が行われる目的は多岐にわたります。主な目的としては以下のようなものが挙げられます。

DDoS攻撃の目的の例

・身代金要求:攻撃を停止する代わりに金銭を要求する「DDoS for ransom」と呼ばれる手法

・イデオロギー的動機:特定の組織や企業の方針に反対する活動家による攻撃

・政治的動機:国家間の対立や政治的主張を背景とした攻撃

・競合他社の妨害:ビジネス上のライバル企業のサービスを妨害し、顧客を奪うことを狙うケース

・他の攻撃の隠れ蓑:DDoS攻撃でセキュリティチームの注意を引きつけている間に、より重大な侵入を試みるケース

上記の通り、DDoS攻撃は単なる嫌がらせやいたずら目的で行われることもありますが、近年では、金銭目的の攻撃が増加傾向にあります。さらに、専門的な技術知識がなくても少額で実行が可能な「DDoS攻撃代行サービス」を利用して攻撃を依頼する事件に見られるように、攻撃のハードルが下がっています。

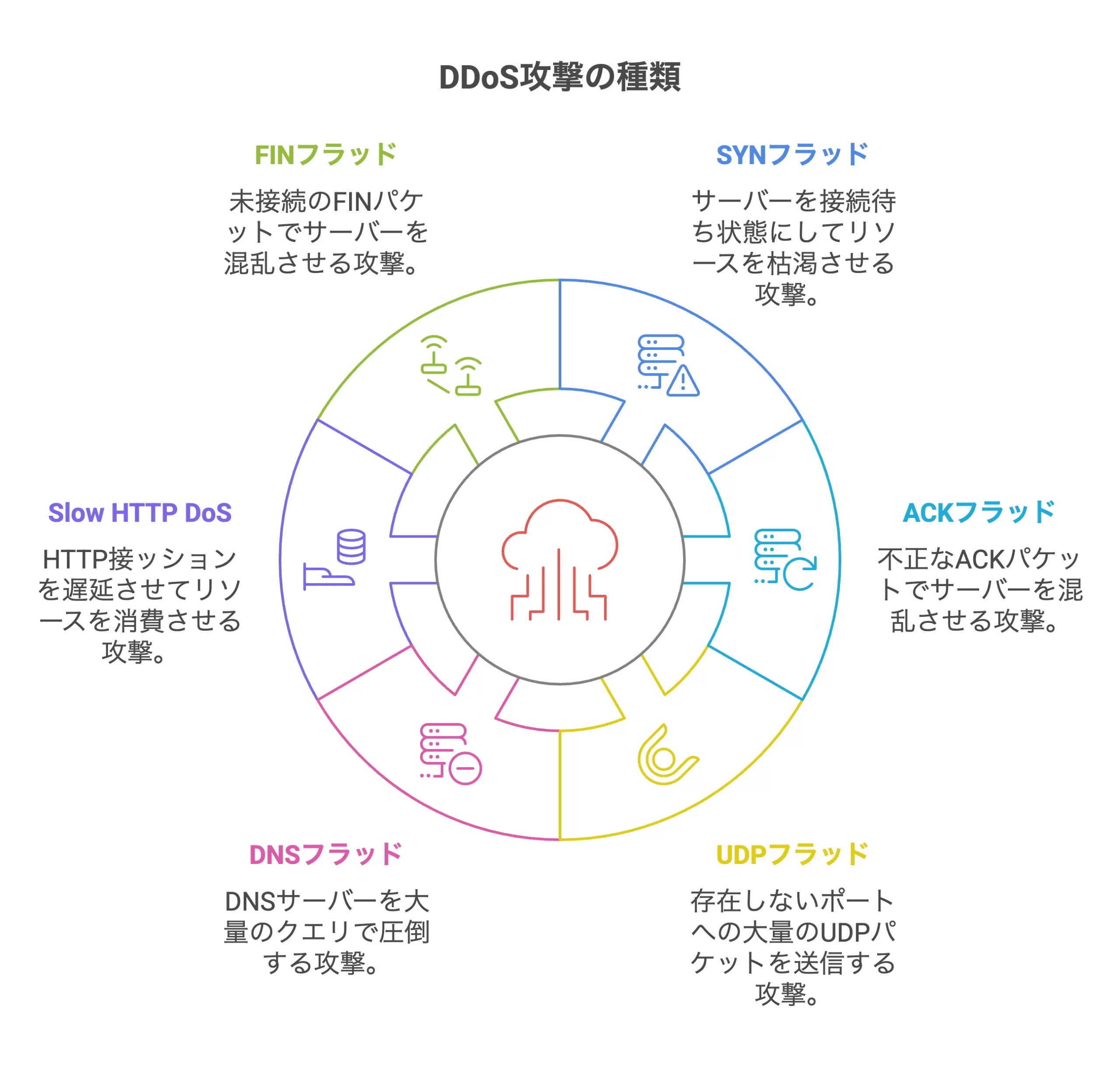

DDoS攻撃の主要な種類

DDoS攻撃にはさまざまな種類があり、それぞれ異なる方法でシステムに負荷をかけます。ここでは代表的な攻撃手法について解説します。

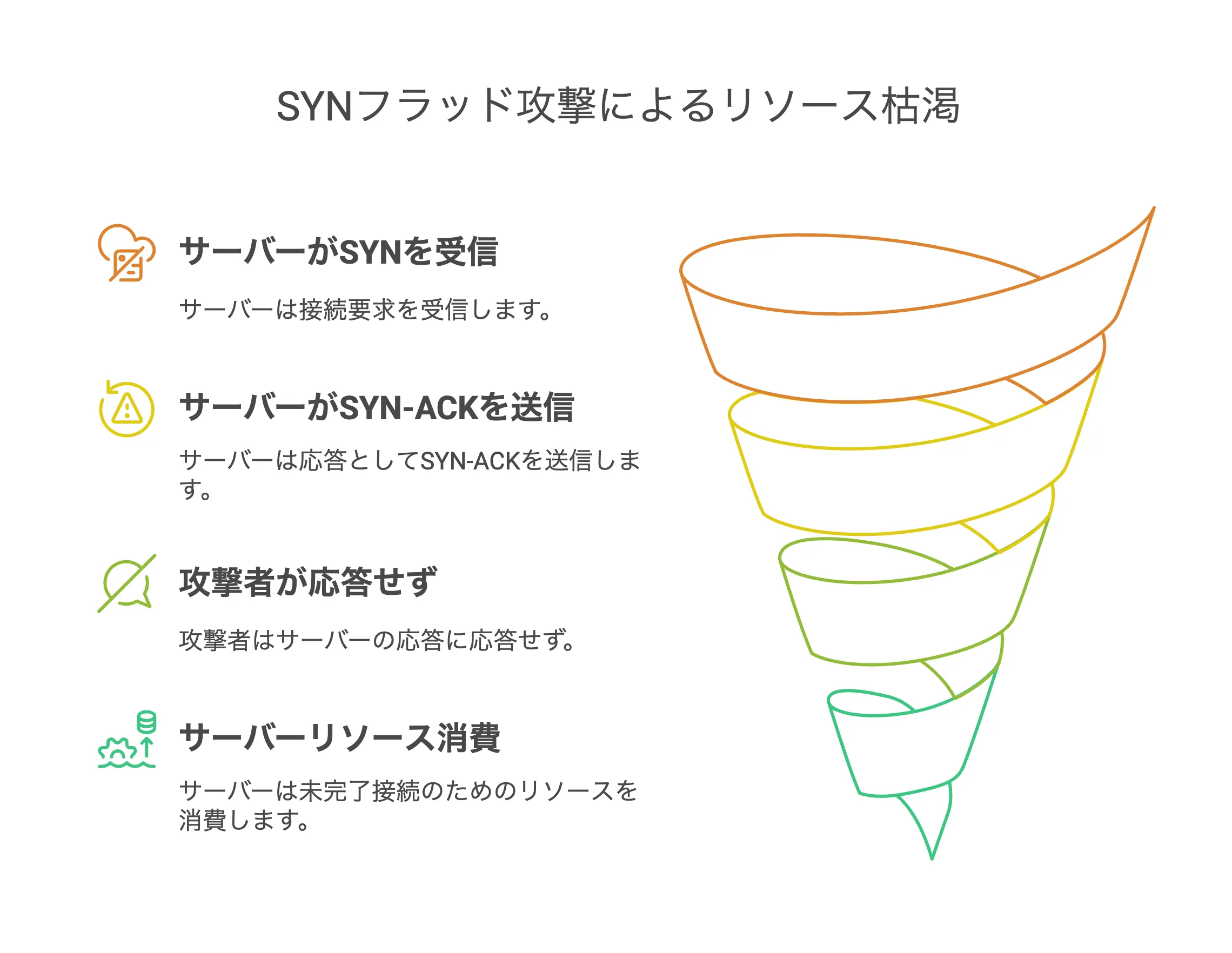

SYNフラッド攻撃

SYNフラッド攻撃は、TCP通信※1の確立過程を悪用した攻撃です。通常、クライアントとサーバー間でTCP接続を確立する際には下記のような「3ウェイハンドシェイク」と呼ばれる手順が踏まれます。

- クライアントがサーバーにSYNパケット※2を送信

- サーバーがSYN-ACKパケットで応答

- クライアントがACKパケットを送信して接続確立

SYNフラッド攻撃では、攻撃者が大量のSYNパケットを送信しますが、サーバーからのSYN-ACKに応答せず、接続を完了しません。サーバーは接続待ちの状態を一定時間保持するため、大量の未完了接続でリソースが消費され、新たな接続を処理できなくなります。

※1 TCP通信とは:インターネット上でデータを信頼性高く送受信するためのプロトコル。データの分割、順序制御、エラー検出と再送を行う。

※2 SYNパケットとは:TCP通信で接続を開始する際に送信される信号。通信相手に接続要求を送るために使われる。

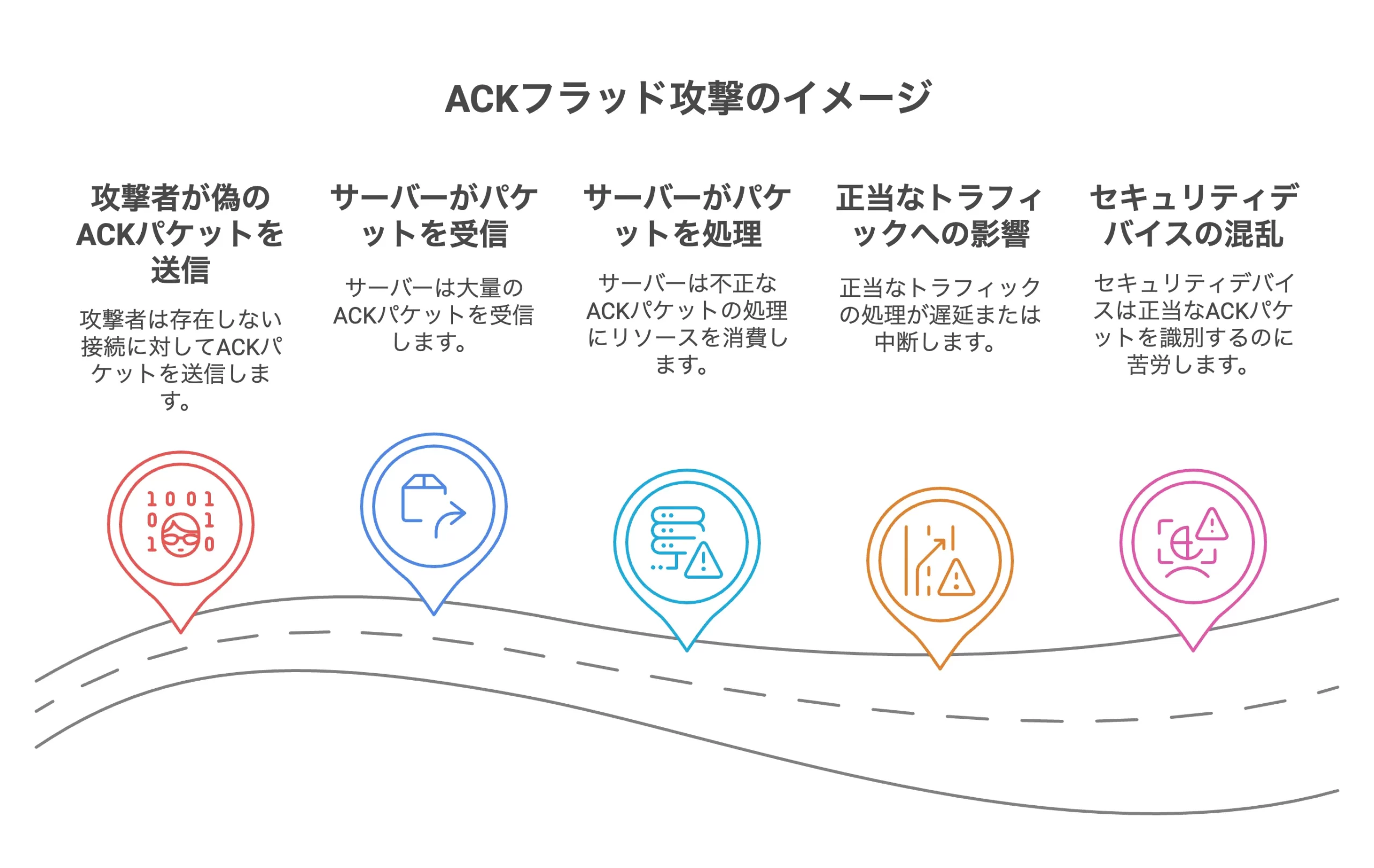

ACKフラッド攻撃

ACKフラッド攻撃は、TCP通信の確認応答(ACK)パケット※3を大量に送りつける攻撃です。通常、ACKパケットは既存の接続に対して送られますが、この攻撃では存在しない接続に対してACKパケットを送信します。

サーバーはこれらの不正なACKパケットを処理するためにリソースを消費し、正規のトラフィックへの対応が遅延または不能になります。また、セキュリティ機器にとっても、どのACKが正当なものか判断するのが難しく、防御が複雑になります。

※3 ACKパケットとは:TCP通信でデータが正しく受信されたことを送信元に知らせるための確認応答信号。データの受信確認と再送制御に使われる。

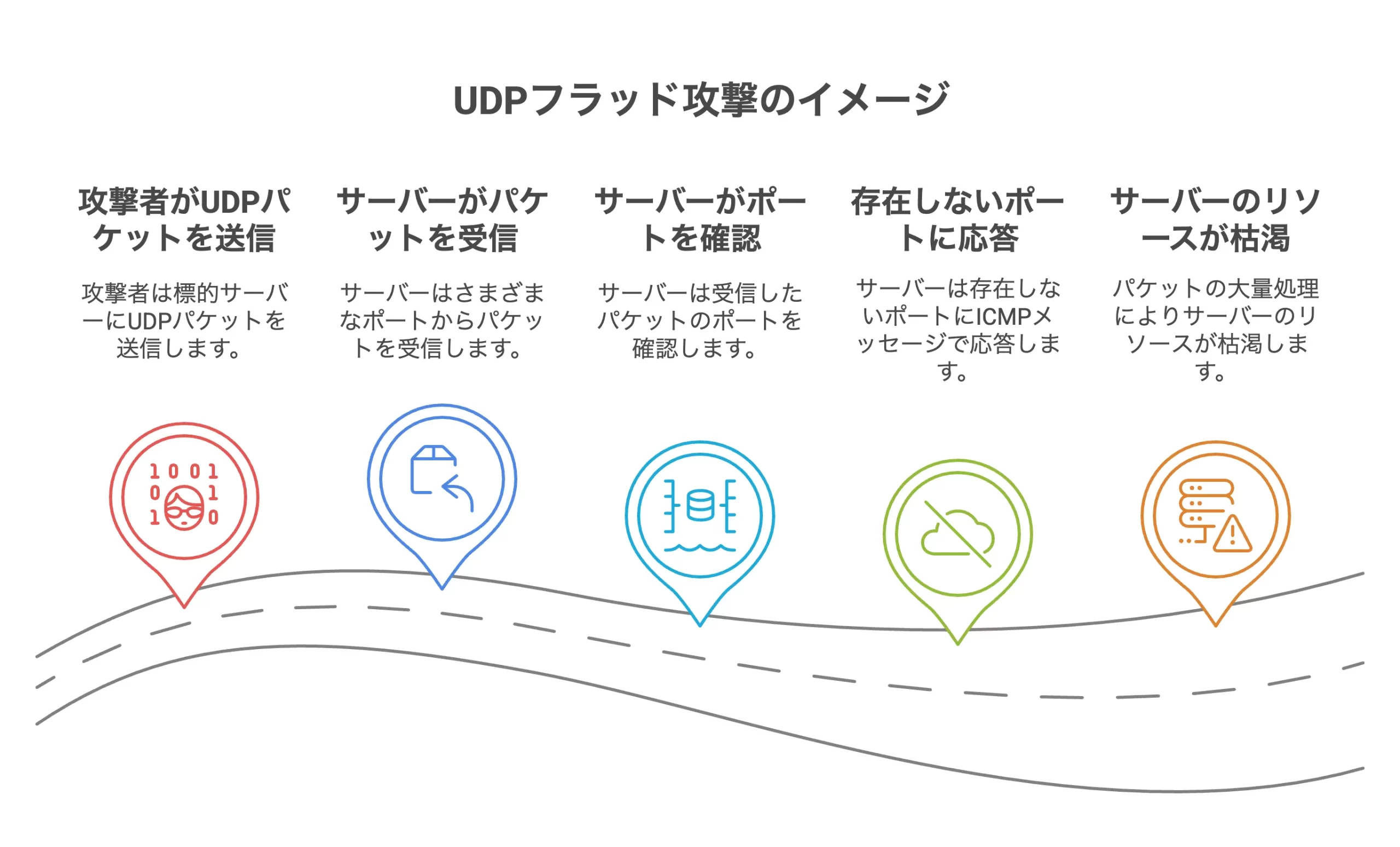

UDPフラッド攻撃

UDPフラッド攻撃は、大量のUDP(User Datagram Protocol)パケット※4を標的サーバーの様々なポートに送りつける攻撃です。UDPはコネクションレスなプロトコルであるため、サーバーはパケットを受信すると、そのポートで動作しているアプリケーションを確認します。

存在しないポートに対してUDPパケットが送られた場合、サーバーは「ポート到達不能」というICMPメッセージ※5を返しますが、大量のUDPパケットに応答しようとするとリソースが枯渇します。特に、DNSサーバーや特定のゲームサーバーなど、UDPを使用するサービスが標的になりやすいという特徴があります。

※4 UDPパケットとは:データを高速に送受信するための信号。TCPと違いエラー検出や順序保証がないため、リアルタイム通信に適している。

※5 ICMPメッセージとは:ネットワーク機器間でエラー通知や接続状況の確認を行うための信号。主にトラブルシューティングに使われる。

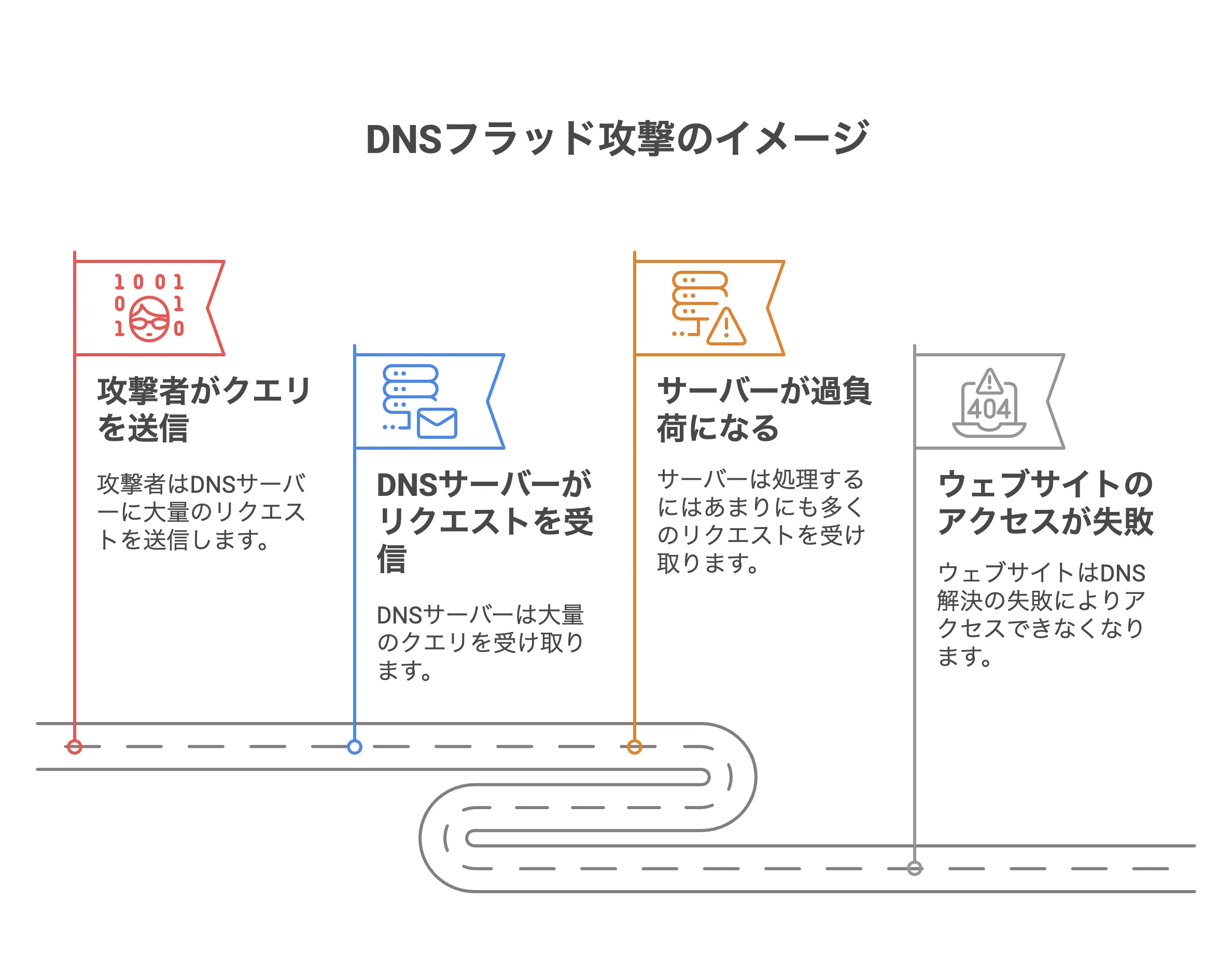

DNSフラッド攻撃

DNSフラッド攻撃は、DNSサーバーを標的とした攻撃で、大量のDNSクエリリクエストを送信します。通常、DNSサーバーはドメイン名をIPアドレスに変換する役割を担いますが、大量のリクエストを処理しきれなくなると、名前解決サービスが停止し、ウェブサイトにアクセスできなくなります。

攻撃者は多数の異なるドメインに対するクエリを送信したり、存在しないサブドメインへのリクエストを大量に発生させたりします。これにより、DNSサーバーはキャッシュを有効活用できず、各リクエストを個別に処理する必要があるため、負荷が急増します。

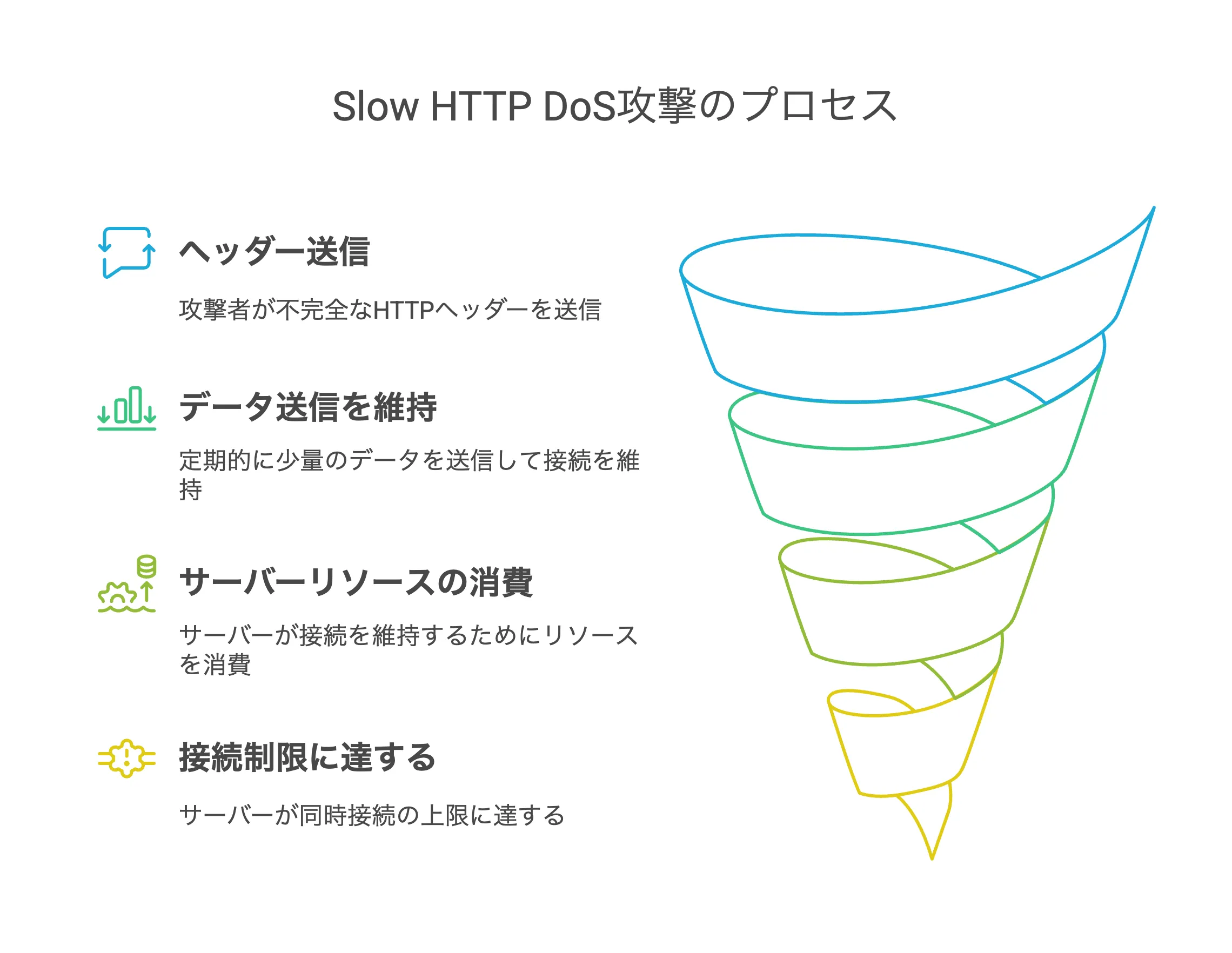

Slow HTTP DoS Attack

Slow HTTP DoS Attackは、ここまでで解説してきたDDoS攻撃とは異なり、大量のトラフィックを発生させるのではなく、HTTP接続を意図的に遅くすることでサーバーリソースを消費させる攻撃です。代表的な手法としては、Slowloris、Slow Read attackなどがあります。

例えば、Slowlorisでは、HTTP headerを完全に送信せず、定期的に少しずつデータを送ることで接続を維持し続けます。サーバーは接続がタイムアウトするまで待ち続けるため、同時接続数の上限に達し、新たな接続を受け付けられなくなります。この攻撃は比較的少ないトラフィックで効果的な攻撃が可能なため、検出が難しいという特徴があります。

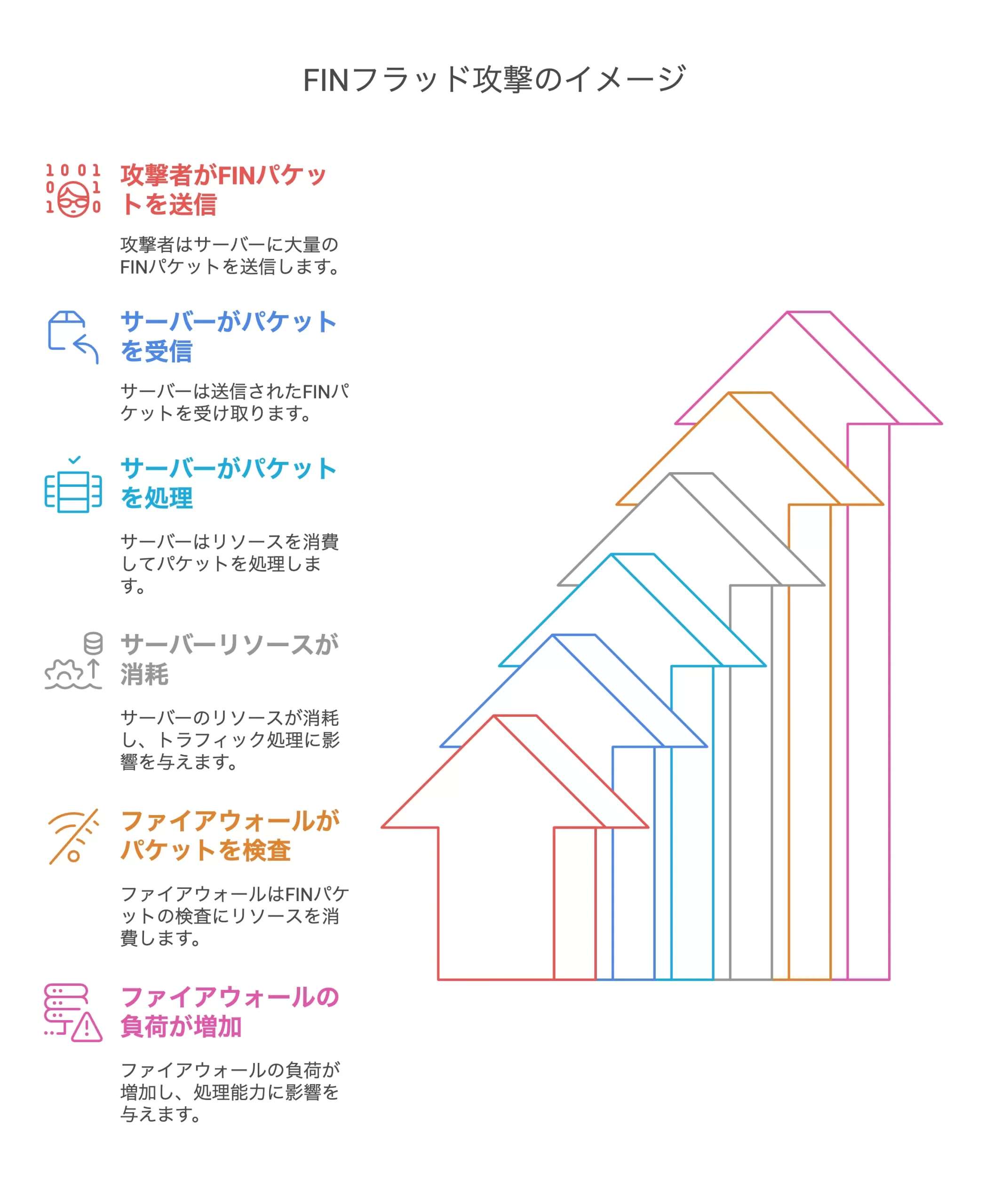

FINフラッド攻撃

FINフラッド攻撃は、TCP接続を終了するためのFINフラグが設定されたパケットを大量に送信する攻撃です。通常、TCP接続の終了時にはFINパケットが使用されますが、攻撃では確立されていない接続に対してFINパケットが送られます。

サーバーはこれらの不正なFINパケットを処理するためにリソースを消費し、正規のトラフィック処理に影響が出ます。特に、ファイアウォールなどのセキュリティ機器がFINパケットを検査するために多くのリソースを使用する場合、その処理能力が圧迫されるという側面もあります。

コネクションエクソーション攻撃

コネクションエクソーション(Connection Exhaustion)攻撃は、サーバーの同時接続数の上限を狙った攻撃です。Webサーバーには同時に処理できる接続数に限界があり、この攻撃では多数の接続を確立して維持することで、サーバーのリソースを枯渇させます。

通常のTCP接続を完了させた後、データの送受信を最小限に抑えつつ接続を長時間維持することで、サーバーの接続テーブルを占有します。正規ユーザーが新たに接続しようとしても、接続数の上限に達しているため接続が拒否される状態になります。

DDoS攻撃による被害と影響

ここまでの攻撃手法の解説でイメージいただけたかと思いますが、DDoS攻撃は単なるシステム障害にとどまらず、組織全体に様々な影響を及ぼします。ここでは、DDoS攻撃によって生じる主な被害や影響について説明します。

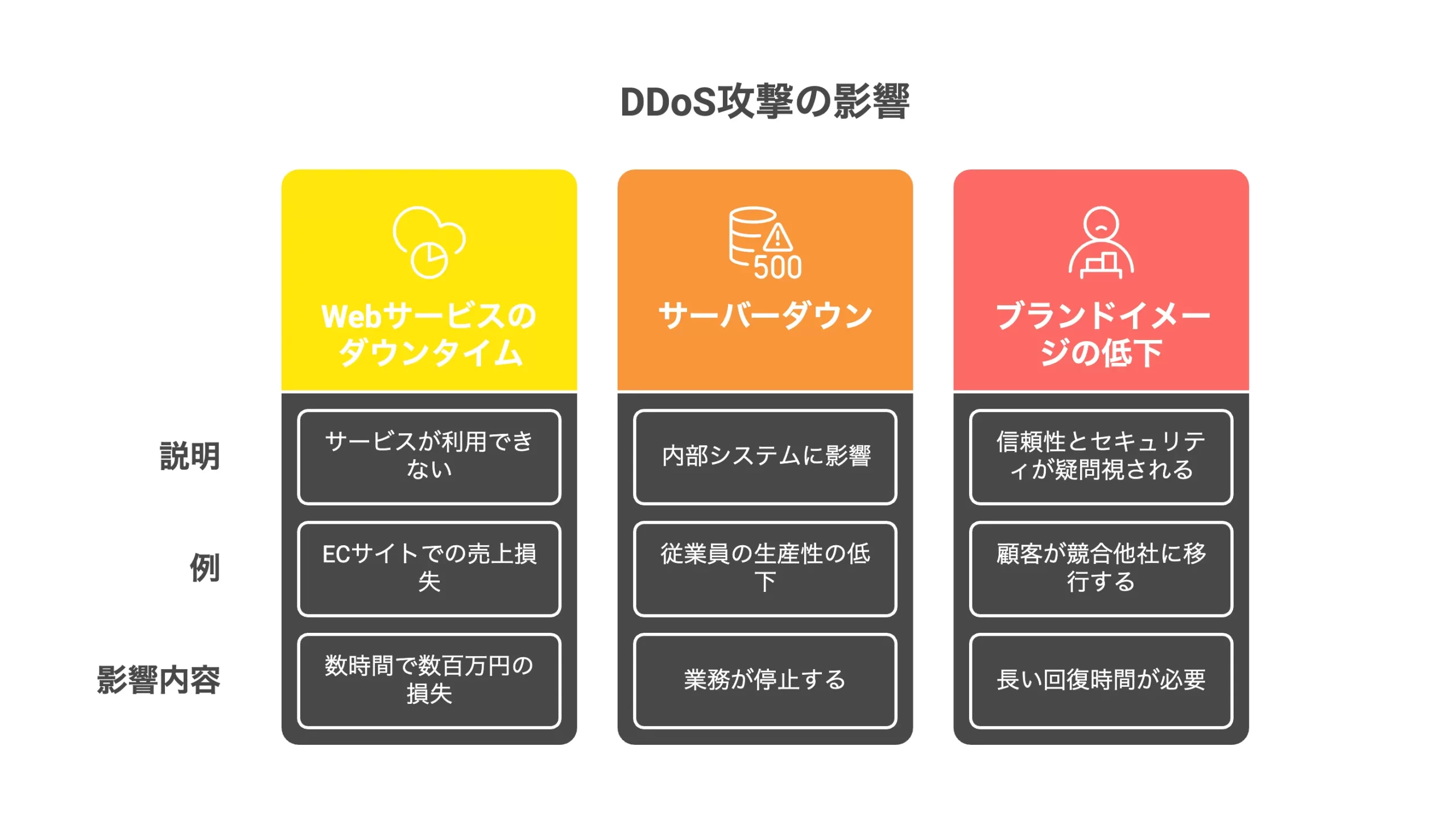

Webサイトのサービス停止

最も直接的な影響は、Webサイトやオンラインサービスが利用できなくなることです。具体例として、ECサイトであれば売上の損失、情報提供サイトであれば情報へのアクセス遮断、オンラインゲームであればユーザー体験の悪化など、提供しているサービスによって被害は異なります。

特に、ビジネスの中核がオンラインサービスである企業にとって、数時間のダウンタイムが発生するだけでも、数百万円から数千万円の損失につながる可能性があります。例えばAmazonやGoogleのような大企業では、1分間のサービス停止が数千万円の損失に繋がるケースもあります。

サーバーダウンによる業務停止

DDoS攻撃は外部向けのWebサイトだけでなく、企業の内部システムにも影響を及ぼす可能性があります。例えば、イントラネット、メールサーバー、業務管理システムなどが攻撃の対象となりダウンした場合、社内業務が滞ってしまいます。

リモートワークが普及した現在では、VPNやクラウドサービスへのアクセスが妨げられると、従業員の生産性に直接的な影響があります。また、顧客データベースやCRMシステムがダウンすれば、顧客対応も困難になり、ビジネス全体の停滞を招きます。

企業イメージの低下

DDoS攻撃を受けてサービスが停止すると、企業の信頼性やセキュリティ対策への疑問が生じ、企業イメージの低下につながる可能性があります。特に、金融機関やヘルスケア、政府機関など、高いセキュリティが求められる業種ではその影響の深刻さは想像に難くないかと思います。

また、攻撃によるサービス停止が長期化したり、繰り返し発生したりすると、顧客は競合他社のサービスへ移行する可能性も高まります。一度失った信頼を取り戻すには、多大な時間と労力、コストが必要となるでしょう。

DDoS攻撃による実際の被害例

DDoS攻撃は、様々な企業や組織に対して行われており、実際に多くの被害が出ています。ここでは、日本国内で実際に発生したDDoS攻撃の事例を紹介します。

天気予報専門メディア「tenki.jp」(2025年1月)

天気予報専門メディア「tenki.jp」は2025年1月5日と9日にDDoS攻撃を受け、ネットワーク輻輳が発生しサービスの提供に深刻な影響が出ました。1月9日には一度は回復したものの、夕方以降に再攻撃が発生し、その後も断続的に障害が継続しました。

特に注目すべきは、この攻撃が冬型気圧配置による大雪や暴風雪への警戒が必要な重要時期に発生した点です。このタイミングでの攻撃により、「tenki.jp」は天気予報メディアとしての重要な役割を十分に果たせない状態に陥りました。

こちらの被害例では、一般ユーザー向けのウェブサービスが制限されるという典型的なDDoS攻撃の被害パターンとなっております。また、“天気情報を知らせる”という重要な生活インフラに対するDDoS攻撃の現実的な脅威と影響を明確に示しています。

参照:天気予報専門メディア「tenki.jp」へのDDoS攻撃につきまして(日本気象協会)

広島県庁(2022年2月)

2022年2月16日午前から、広島県と県内全23市町のサーバーを集約したクラウドシステムがDDoS攻撃を受け、各自治体のホームページが閲覧しにくい状態となりました。この攻撃は30分〜1時間おきに発生し、2日以上継続しました。

攻撃は大量のデータを送信してサーバーに負荷をかける「DDoS攻撃」と見られ、何者かが他人のパソコンを乗っ取って攻撃していると推測されました。広島県デジタル基盤整備課の担当者によれば、攻撃元の特定は極めて難しく、「攻撃がやむのを待つしかない」状況だったとのことです。

なお、2022年2月18日時点で攻撃停止を交換条件とする金銭要求はなく、行政サービスへの支障も報告されませんでした。この事例は、自治体のデジタルインフラに対するサイバー攻撃の脅威として認識いただけるニュースかと思います。

参照:広島県にサイバー攻撃 丸2日以上、HP閲覧に支障(産経新聞社)

ファイナルファンタジーXIV(2018年10月)

2018年10月9日の午前0時頃から9時10分頃まで、ファイナルファンタジーXIVにDDoS攻撃によるネットワーク障害が発生しました。この攻撃により、欧州データセンターに配置されているワールドから切断される、同データセンターに配置されているワールドへのログインが困難になる、また欧州データセンターへの接続およびデータ送受信がしづらくなるなどの影響がありました。

この事例は、エンターテイメント系のオンラインサービスもDDoS攻撃の標的となり得ることを示しており、様々な業種において適切なセキュリティ対策の重要性を浮き彫りにしています。

参照:DDoS攻撃によるネットワーク障害復旧のお知らせ(10/9)(株式会社スクウェア・エニックス)

DDoS攻撃に効果的な対策とは?

DDoS攻撃は完全に防ぐことが難しい攻撃ですが、適切な対策を講じることでリスクを軽減できます。ここでは、効果的なDDoS対策について解説します。

IPアドレス制限

IPアドレス制限は、特定のIPアドレスやIPアドレス範囲からのアクセスを制限する基本的な対策です。DDoS攻撃の場合、攻撃元のIPアドレスが特定できれば、そのアドレスからのアクセスをブロックすることで攻撃を緩和できます。

また、地理的なIPアドレス制限も有効です。例えば、ビジネスが日本国内だけを対象としている場合、海外からのアクセスを制限することで、海外のボットネットからの攻撃リスクを低減できます。ただし、VPNやプロキシサーバーを使用すれば迂回される可能性があるため、完全な対策とはいえません。

加えて、誤って悪意のない正規のユーザーのIPアドレスを遮断してしまうと、そのユーザーがサービスにアクセスできなくなるためIPアドレス制限を行う際には注意が必要です。

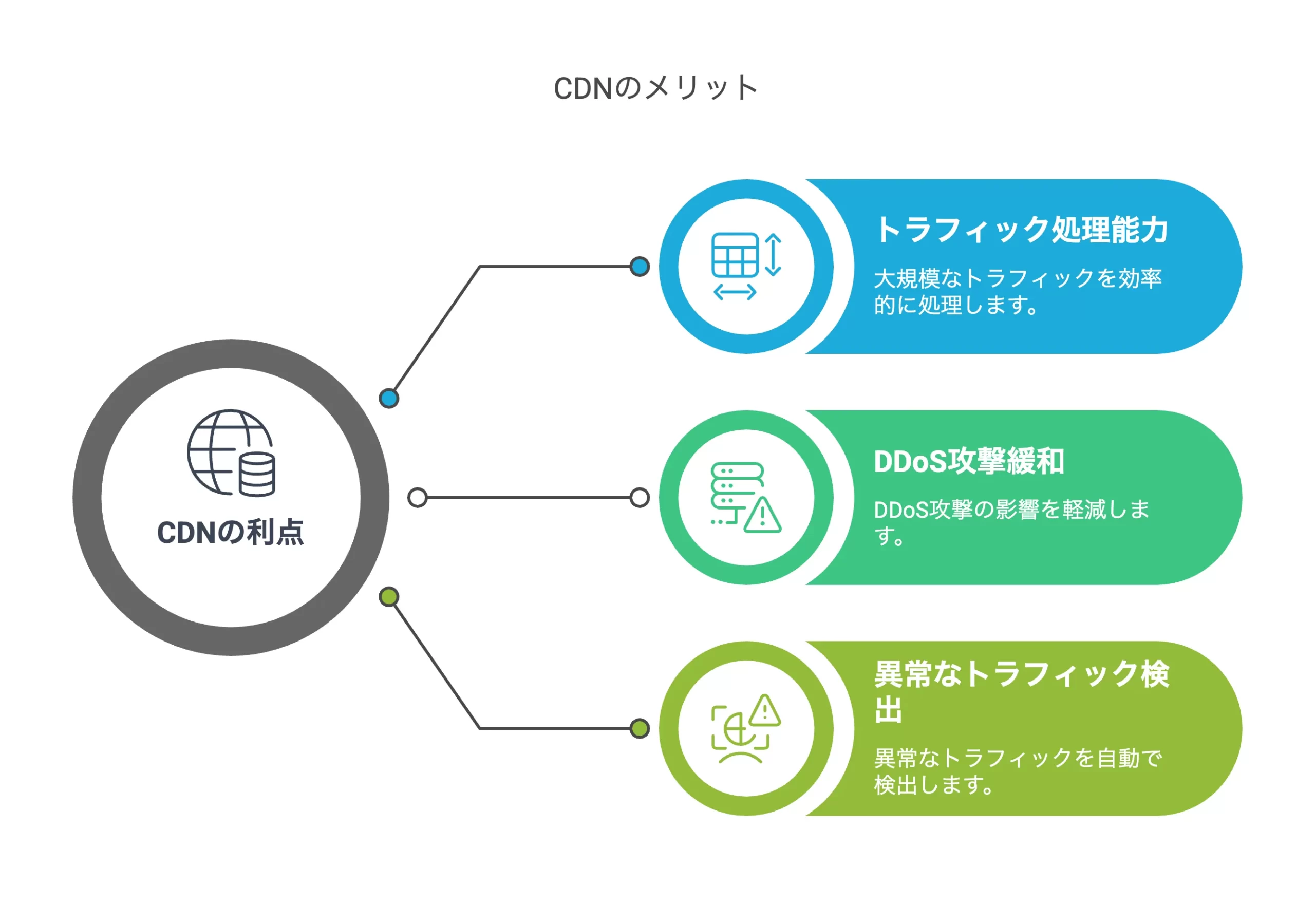

CDNの導入

CDN(Content Delivery Network)は、オリジナルのWebサーバーの前に配置される分散型のサーバーネットワークで、DDoS攻撃対策に効果的です。CDNは世界中の複数のサーバーにコンテンツをキャッシュ(一時的に保存)し、ユーザーに最も近いサーバーからコンテンツを配信します。

CDNの大きなメリットは、大規模なトラフィック処理能力を持つことです。CDNプロバイダーは膨大なバンド幅と処理能力を持っているため、DDoS攻撃によるトラフィックの集中を分散し、オリジナルのサーバーへの負荷を軽減することができます。また、多くのCDNサービスは、異常なトラフィックパターンを検出して自動的にフィルタリングする機能も備えています。

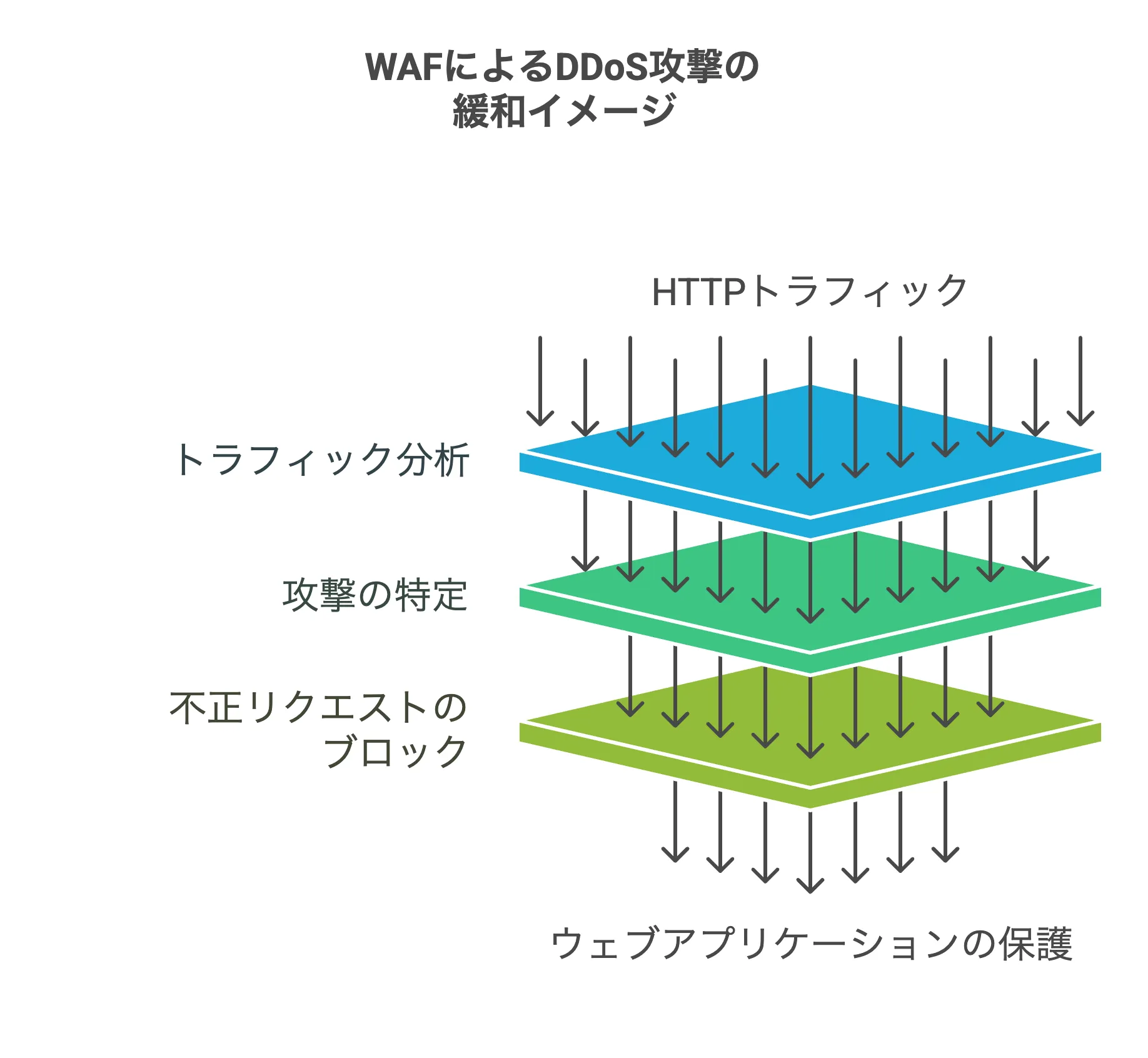

WAFの導入

WAF(Web Application Firewall)は、Webアプリケーション特有の脆弱性を狙った攻撃から保護するセキュリティ対策です。WAFはHTTPトラフィックを詳細に分析し、不正なリクエストをブロックする役割を担います。

DDoS対策としては、特にアプリケーション層(Layer 7)の攻撃に対して効果を発揮します。例えば、特定のURLに対する大量のリクエストや、不自然なユーザーエージェント、異常なリクエスト頻度などを検出し、ブロックすることができます。

IDS/IPSの活用

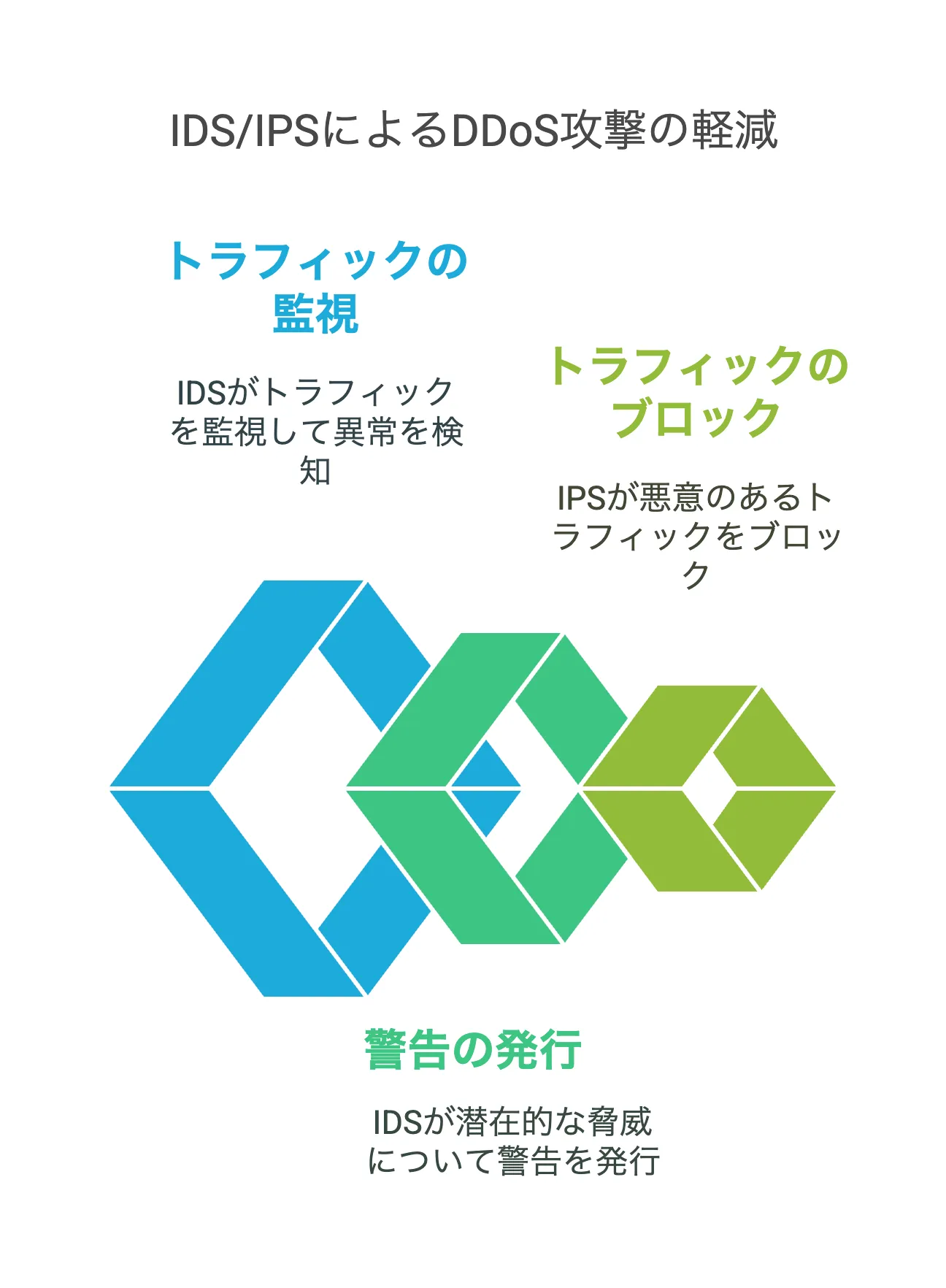

IDS(Intrusion Detection System:侵入検知システム)とIPS(Intrusion Prevention System:侵入防止システム)は、ネットワーク上の不審な活動を検知し、対応するためのシステムです。IDSはネットワークトラフィックを監視し、攻撃の兆候を検知すると警告を発します。

一方、IPSはさらに一歩進んで、不正なトラフィックを自動的にブロックする機能を持っています。このようにIDS/IPSを活用することで、DDoS攻撃の初期段階で検知し、適切な対応をとることで、被害を最小限に抑えることが可能です。

特に、振る舞いベース※6の検知機能を持つIDS/IPSは、既知の攻撃パターンだけでなく、通常のトラフィックパターンからの逸脱を検知することで、新種の攻撃にも対応できる強みがあります。

※6 振る舞いベースとは:システムやプログラムの動作を監視し、通常と異なる挙動や不正な活動を検出するセキュリティ手法

DDoS対策サービス

DDoS対策は自社だけで対応するよりも、専門のサービスを利用する方が効果的かつ効率的な場合があります。ここでは、代表的なDDoS対策サービスを紹介します。

攻撃遮断くん

攻撃遮断くんは、株式会社サイバーセキュリティクラウドが提供するDDoS対策サービスです。攻撃遮断くんは、クラウド型のWAF(Web Application Firewall)で、SQLインジェクションやXSSといったWebサイトへのサイバー攻撃から保護します。特に、DDoS攻撃対策に特化した「DDoSセキュリティタイプ」も提供しています。

導入はDNSの切り替えだけで完了し、レンタルサーバーでも利用可能です。24時間365日の日本語サポート体制があり、導入時の技術的な支援や緊急時の対応も充実しています。AIによる高度な攻撃検知機能により、未知の攻撃にも対応できるのが特長です。さらに、サイバー保険が自動的に付帯するプランも用意されています。

また、国産サービスであり、開発からサポートまで国内で行っているため、日本のセキュリティ情勢に合わせた迅速かつきめ細やかな対応が期待できます。「Web改ざん検知オプション」も利用可能です。料金は月額1万円からという定額制で、Webサイトの数に応じて柔軟なプランを選択できます。

Cloudbric WAF+

Cloudbric WAF+は、ペンタセキュリティ株式会社が提供するDDoS対策サービスです。Cloudbric WAF+は、企業のWebサイトやアプリケーションを保護するためのクラウド型Webアプリケーションファイアウォール(WAF)です。このサービスは、DDoS攻撃を含むさまざまなサイバー脅威からの防御を提供します。Cloudbric WAF+は、L3、L4、L7の各レイヤーでのDDoS攻撃に対応しており、最大40Gbpsの攻撃を防ぐ能力を持っています。

このプラットフォームは、セキュリティ専門家によるマネージドサービスを提供し、個別にカスタマイズされたセキュリティポリシーを提案します。これにより、誤検知や過剰検知を抑えつつ、高度なセキュリティを維持します。さらに、使いやすいダッシュボードと自動レポート作成機能を備えており、ユーザーはセキュリティ状況を簡単に把握できます。Cloudbric WAF+は、導入が簡単で、特別な機器を必要とせず、DNS設定を変更するだけで利用開始できます。これにより、コストを抑えつつ、企業は迅速にセキュリティ対策を講じることが可能です。

SiteGuard Cloud Edition

SiteGuard Cloud Editionは、EGセキュアソリューションズが提供するクラウド型のWebアプリケーションファイアウォール(WAF)であり、特にDDoS攻撃に対する防御機能が強化されています。このサービスは、DNSの設定変更のみで導入できるため、新たなハードウェアの設置や複雑なインストール作業が不要で、迅速にセキュリティ対策を開始することが可能です。

SiteGuard Cloud Editionは、L3およびL4レベルのDDoS攻撃に対応しており、トラフィックの異常をリアルタイムで検知し、迅速に対処することができます。これにより、Webサイトの可用性を維持し、ビジネスの継続性を確保することができます。また、マネージドサービスとして提供されるため、日々の運用は専門のエンジニアがサポートし、24時間365日の緊急時対応も行っています。

さらに、月額25,000円からの低価格で複数のWebサイトを一元管理できるため、コストパフォーマンスにも優れています。これにより、小規模なサイトから大規模なサイトまで、幅広いニーズに応じたセキュリティ対策を経済的に実現することができます。SiteGuard Cloud Editionは、国内開発・販売・サポートを行っており、ユーザーの要望に応じた柔軟な対応が可能です。

DDoS攻撃は、常に進化しており防御側も常に最新の脅威に対する情報を収集し、対策を更新する必要があります。また、DDoS攻撃への対策は上記いずれかだけを施せば良いという単一の対策だけでなく、多層防御の考え方に基づいて実施することが重要です。

AWSでのDDoS対策サービス

AWS WAF

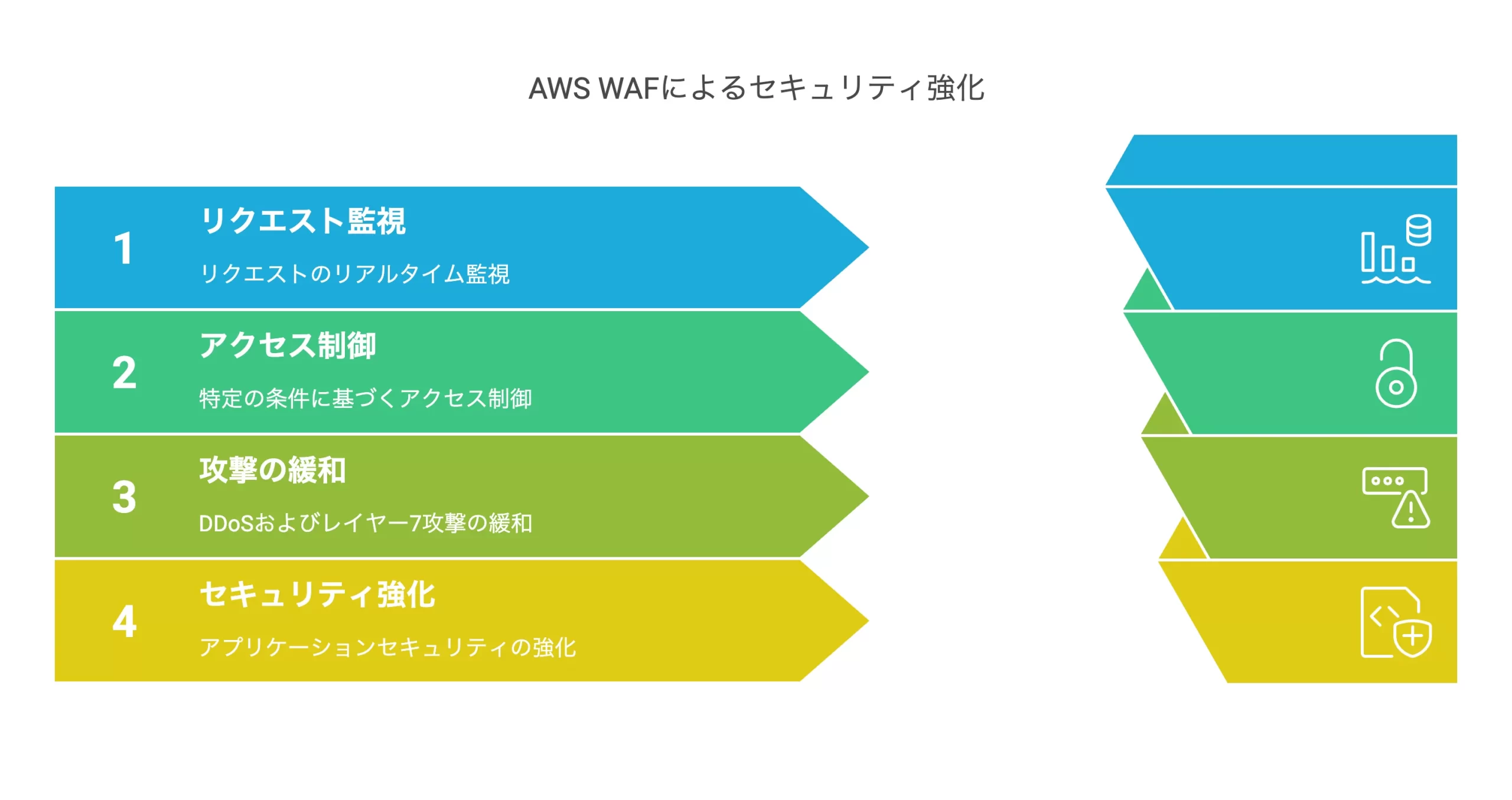

AWS WAFは、Amazon Web Services (AWS) が提供するウェブアプリケーションファイアウォールサービスです。AWS WAFは、Webアプリケーションを保護するためのクラウド型ファイアウォールです。主に、SQLインジェクションやクロスサイトスクリプティング(XSS)などの一般的な攻撃からアプリケーションを守ります。AWS WAFは、HTTP(S)リクエストを監視し、特定の条件に基づいてアクセスを制御することができます。

DDoS攻撃に対しても、AWS WAFは重要な役割を果たします。特にアプリケーション層(レイヤー7)への攻撃に対して、リクエストのレート制限や特定のトラフィックパターンのフィルタリングを行うことで、攻撃を緩和します。後述するAWS Shieldと組み合わせることで、より強力なDDoS対策を実現し、アプリケーションの可用性を高めることが可能です。

このように、AWS WAFはWebアプリケーションのセキュリティを強化し、DDoS攻撃からの防御を提供するための効果的なツールです。

AWS Shield

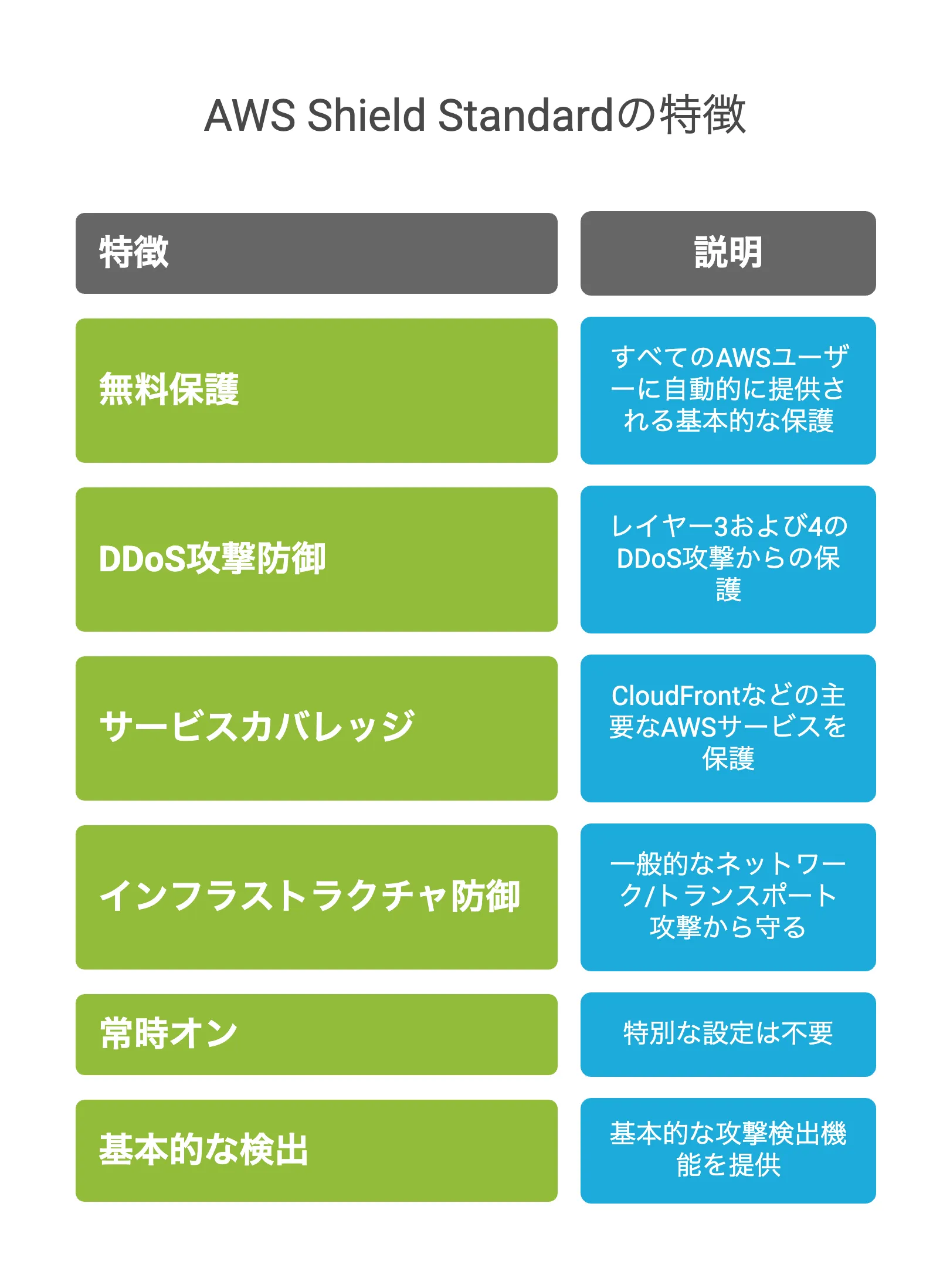

AWS Shieldは、AWS が提供するDDoS対策サービスです。AWS Shieldは、AWSが提供するDDoS(分散サービス妨害)攻撃からの保護サービスです。このサービスには、基本的な保護を提供する「AWS Shield Standard」(無料)と、より高度な機能を持つ「AWS Shield Advanced」(有料)の2つのプランがあります。

AWS Shield Standardは、すべてのAWSユーザーに自動的に提供され、主にネットワーク層(L3)およびトランスポート層(L4)に対する一般的なDDoS攻撃から保護します。これにより、悪意のあるトラフィックをリアルタイムで検知し、軽減することが可能です。

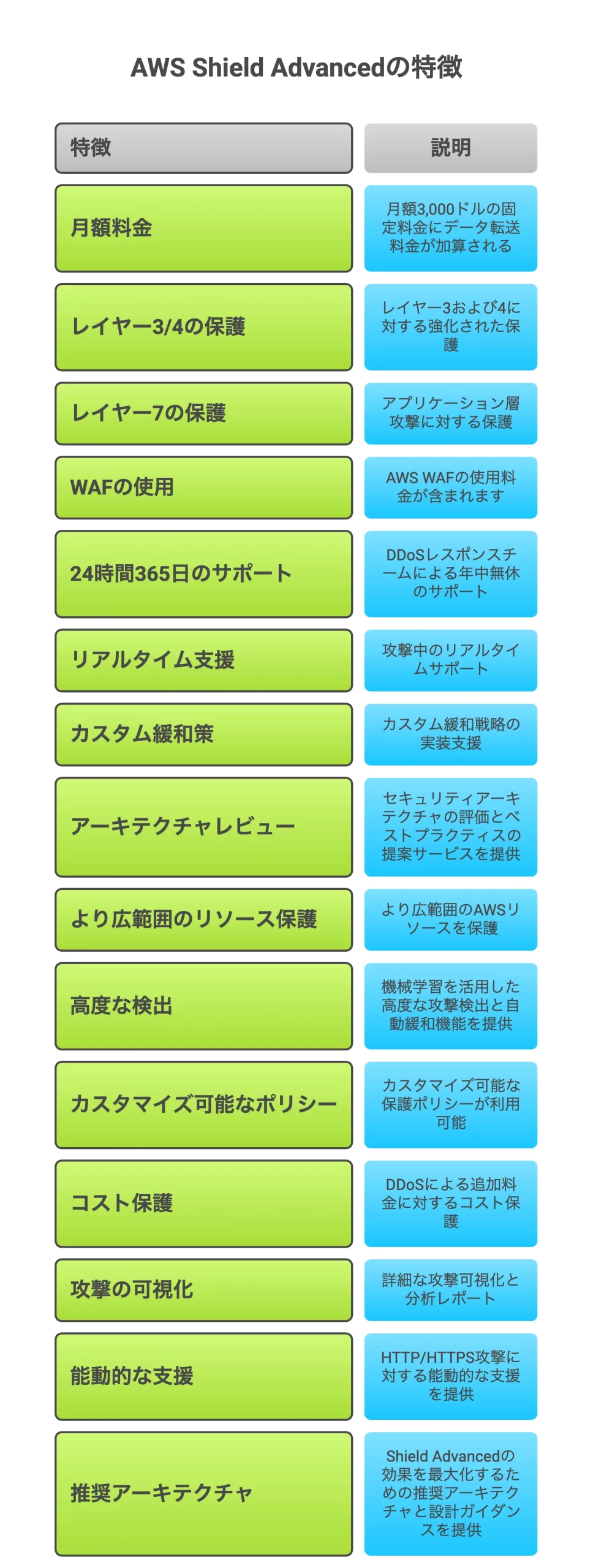

一方、AWS Shield Advancedは、有料プランで、より複雑な攻撃に対する保護を提供します。これには、アプリケーション層(L7)への攻撃に対する防御や、DDoS攻撃に起因するコストの保護、24時間365日の専門チームによるサポートが含まれます。特に、金融サービスやオンラインゲームなど、高可用性が求められる業界での利用が推奨されています。

以上で、DDoS攻撃について攻撃の仕組みから有効な対策までご紹介しました。本記事で解説したように、DDoS攻撃は組織の規模や業種を問わず、直面する可能性のあるセキュリティ脅威です。被害影響としては、単なるサービス停止だけでなく金銭的損失、信頼の低下、業務の中断など、多岐にわたる影響をもたらします。

効果的な対策のためには、以下のポイントが重要です。

- 多層防御の採用:単一の対策だけでなく、IPアドレス制限、CDN、WAF、IDS/IPSなど複数の対策を組み合わせる

- 専門サービスの活用:自社だけで対応するよりも、専門のDDoS対策サービスを導入することでコストパフォーマンスが高まる

- インシデント対応計画の策定:攻撃発生時の対応手順を事前に決めておくことで、被害を最小限に抑えられる

- 定期的な見直しと更新:新しい攻撃手法に対応するため、定期的に対策を見直し、更新する

サイバー攻撃の手法は日々進化しており、DDoS攻撃も例外ではありません。最新の動向を把握し、適切な対策を講じることで、ビジネスの継続性と顧客からの信頼を守ることができるでしょう。

クロジカサーバー管理は、2004年の創業以来、法人向けにクラウドに精通したエンジニアによる高度なセキュリティを担保したクラウド運用を提供し続けています。サーバー稼働数は315台に上り、サーバー稼働率は99.989%と高水準の環境を提供しています。24時間365日の監視保守対応はもちろん、独自の自動復旧システムの構築により安定したサーバー環境を実現しています。クロジカシリーズ合計で1,800社以上の導入実績があり中小企業から大手上場企業まで幅広い支援を行っています。

監修者:クロジカサーバー管理編集部

コーポレートサイト向けクラウドサーバーの構築・運用保守を行うサービス「クロジカサーバー管理」を提供。上場企業や大学、地方自治体など、セキュリティ対策を必要とするコーポレートサイトで250社以上の実績があります。当社の運用実績を踏まえたクラウドサーバー運用のノウハウをお届けします。

コーポレートサイトをクラウドでセキュアに

サーバー管理

クロジカガイドブック

- コーポレートサイト構築・運用の課題を解決

- クロジカサーバー管理の主な機能

- 導入事例

- 導入までの流れ